起因

一道ctf题

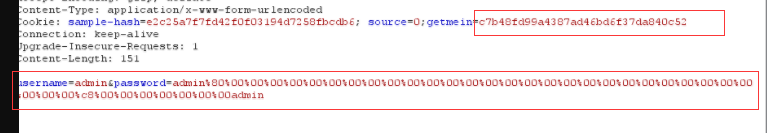

这里的关键绕过是这一句:if ($COOKIE["getmein"] === md5($secret . urldecode($username . $password)))

要cookie['getmein']===$secret . urldecode($username . $password)

的md5加密,而这里的secret是不可知的,但却知道他的长度,这里我们就涉及到hash扩展攻击。

MD5加密原理

MD5会把原数据分成512为一块的许多块,最后一块加上64字节来表示他的长度,一共构成512*n个字节然后再对这N个512数据块进行N次加密计算(因为过程较复杂,此处不做详解,下文称为复杂计算),虽然此处加密过程很复杂,但是整个加密过程很容易理解,如下:

加密过程

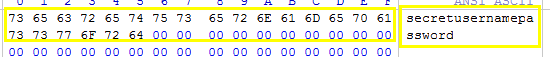

现在我们知道的是secretusernamepassword这个数据,那么我们怎么进行攻击呢,我们看一下这个数据的16进制

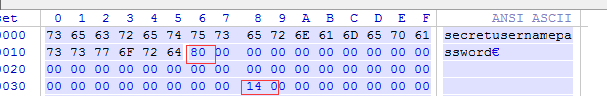

算一下,22个字符,512/8=64,64/16=4,我们需要4排数据然后最后给一个整个数据长度,22=0x14,然后md5计算是小端存储,所以我们修改如下图

secretusernamepassword转16进制0x736563726574757365726e616d657617373776f7264

然后填充成0x736563726574757365726e616d6570617373776f726480000000000000000000000000000000000000000000000000000000000000000000b000000000000000

md5(‘secretusernamepassword’)==3105ff5f8723abe628d54387f2de5641

可以倒推出这个时候的ABCD1:

A=5fff0531

B=e6ab2387

C=8743d528

D=4156def2

现在如果我们继续加数据0x736563726574757365726e616d6570617373776f726480000000000000000000000000000000000000000000000000000000000000000000b00000000000000072747576

现在我们已知前面512位计算出来的ABCD1,现在我们去掉前面直接用运算出来的ABCD1运算后面0x72747576得到的结果应该和加密全部的结果是一样的0X72747576会被自动填充为0x72747576800000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000002002000000000000'secretusernamepassword'+'\x80'+'\x00'*33+'\xb0'+'\x00'*7+'\x72\x74\x75\x76'

直接md5加密结果为8e847c325fb05c60d437b23dc38ea6da

使用ABCD1手动加密0X72747576A=327c848e,B=605cb05f,C=3db237d4,D=daa68ec3md5:8e847c325fb05c60d437b23dc38ea6da

可以看到相同

攻击流程

既然如初,我们只要知道一个hash值,知道原来数据的数据长度,那么我们就可以算出原数据+填充数据到512+任意内容的hash值

那么我们来看代码

他是直接用secret+username+password输入的是username和password,那么我们直接得出cookie里面的hash值,拿出这个hash值,倒推出这个ABCD1,然后用这个ABCD1对任意值加密,得出来hash值就是这个任意值附加在secret+username+password+填充字节+任意值的hash

like this:

代码(引用网上的代码)